Recientemente se filtraron correos de y hacia la italiana Hacking Team, proveedora de malware para distintos gobiernos. Allí se menciona una reunión con Parrilli, jefe de la ex SIDE, el 23 de junio. Y apuntan que la AFI también estudia la “solución” que le ofrece una firma israelí.

“Espero se encuentren bien. Les escribo para informarles que en el día de ayer, 23 de Junio, tuve la reunión con el Director de la AFI en nuestras oficinas y le hice una presentación y entregue la carpeta de HT”.

“Espero se encuentren bien. Les escribo para informarles que en el día de ayer, 23 de Junio, tuve la reunión con el Director de la AFI en nuestras oficinas y le hice una presentación y entregue la carpeta de HT”.

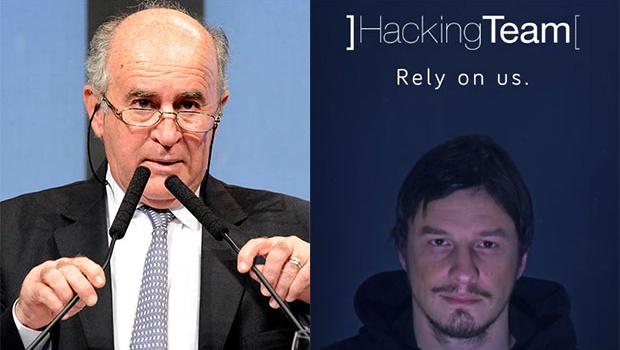

Así arranca uno de los varios mails filtrados por Wikileaks que dejan en evidencia el supuesto interés de la Agencia Federal de Inteligencia (ex SIDE) que conduce Oscar Parrilli por comprar un malware para espiar e intervenir celulares, computadoras y otros dispositivos y las dudas que tendría esa oficina para decidirse entre un sistema italiano y otro de una empresa de origen israelí.

El que escribe es un intermediario que habría hecho el contacto con el Gobierno argentino. Y los destinatarios del mail son dos ejecutivos de Hacking Team (la HT mencionada en el mail), una empresa italiana que se especializa en sistemas para espiar e incluso controlar ciertas funciones de celulares y otros dispositivos de comunicaciones.

El intermediario comenta en ese mail que en la reunión que supuestamente mantuvo con Parrilli le comentó de “la seriedad de la empresa, dónde está ubicada, que tienen 60 clientes activos alrededor del mundo y por sobre todo que es una empresa de capitales italianos ‘independiente’ del gobierno”.

Y agrega: “Me informaron que hace poco tiempo estuvieron en Buenos Aires unas personas de Israel de NSO Group, realizando la presentación de su solución PEGASO pero que aun NO CERRARON con nadie y siguen buscando soluciones. En estos días me estarán brindando una respuesta en relación a la presentación de HT en Buenos Aires Argentina, pero desde ya que los note muy interesado en el tema y si estoy seguro que van a comprar a corto plazo (ojalá sea a nosotros)”.

“Gracias por el update”, le respondió uno de los ejecutivos de HT, “Me parece muy bien que estamos a tiempo con AFI y que están buscando una solución ofensiva de intercepción. Tenemos muchos argumentos y diferenciadores en comparación con la solución de NSO (nos prepararemos a esto) y estoy seguro de que haremos una excelente presentación en la demo. Saludos”.

Sistemas en competencia

Los mails no solo dejarían en evidencia un supuesto interés de la AFI por resolver pronto con qué malware infectará celulares y computadoras para realizar tareas de espionaje (o monitoreo) sino que, además, explicita quiénes son los posibles proveedores de esas “soluciones”.

La empresa italiana, cuyo sistema se llama Galileo, tiene su sitio web activo y se promociona: “En la era modera de las comunicaciones digitales, el encriptado es mundialmente usado para proteger a los usuarios del espionaje. Desafortunadamente, el encriptado tampoco permite a las autoridades y a los servicios de inteligencia monitorear y prevenir crímenes y amenazas a la seguridad de los países. El Sistema de Control Remoto (RCS por sus siglas en inglés) es la solución para evadir los encriptados por medio de un dispositivo instalado en los aparatos. La evidencia recolectada en los dispositivos monitoreados se realiza con cautela y la transmisión de la información recolectada a través del servidor de RCS está a su vez encriptada y es imposible de rastrear”.

La empresa de origen israelí, que según una nota del Wall Street Journal habría sido comprada por un fondo inversor estadounidense, dejó de tener sitio web y es más misteriosa, aunque, según el WSJ, también se especializa en “monitorear celulares de personas que son seguidas por agencias gubernamentales”.

El sistema de espionaje israelí se llama Pegasus. Y alguna información mínima sobre el mismo hay en otro de los mails filtrados por Wikileaks:

“Pegasus es el nombre del producto de surveillance de la empresa Israeli NSO Group. Es un software que permite monitorear smartphones exclusivamente. NSO es una empresa fundada en 2010 (…) NSO solo provee smartphone y no soporta PC. Hacking Team tiene varios métodos de infección (…) se limitan a algunos modelos de teléfonos y versiones y no son muy transparentes sobre esto. Son generalmente mucho más caros que nosotros ofreciendo solamente teléfonos (arriba de 10M$). No se ven muy activos en Europa, ni en Estados Unidos (…) Como bien dices somos mas ‘confiables’ y ‘duraderos’ en el mercado”.

Texto promocional del sitio de Hacking Team

El mail finaliza resaltando que “lo mejor sería poder hacer una demostración completa” de la solución Galileo a AFI y con la aclaración sobre la necesidad de un “NDA”, la sigla de Non Disclosure Agreement con la que se identifican los acuerdos de confidencialidad.